Für Sicherheits- und Risikomanager ist ein glaubwürdiges Cyber-Risikomodell die Grundlage für die Erstellung vertretbarer Business Cases in der Vorstandsetage, wo strategische Entscheidungen getroffen und Budgets festgelegt werden und Cyberrisiken in die Sprache der Wirtschaft übersetzt werden.

Die Squalify-Plattform nutzt das Risikomodell von Munich Re, das auch vom Cyber-Rückversicherer zur Bewertung von Cyberrisiken in Tausenden von Unternehmen verwendet wird. Das Modell wird kontinuierlich weiterentwickelt, um den sich wandelnden Cyberbedrohungen Rechnung zu tragen. Dank seines top-down-basierten Versicherungsansatzes erfordert es nur minimale Eingaben, verfügt jedoch über umfangreiches Fachwissen innerhalb seiner Parameter.

Hier finden Sie einen Überblick darüber, wie das Modell funktioniert und warum Sie ihm vertrauen können.

Warum sollten Sie dem Squalify-Modell vertrauen?

Das Squalify-Modell basiert auf einer Fülle von Schadensdaten von Unternehmen aus 130 Branchen in 80 Ländern und über einemJahrzehnt Erfahrung im Bereich Cyber-Versicherungen, die zur Quantifizierung der finanziellen Auswirkungen auf Tausende von Organisationen herangezogen werden.

Im Gegensatz zu Bottom-up-Modellen, die versuchen, jedes System oder jede Anlage abzubilden, verfolgt das Squalify-Modell einen Top-down-Ansatz, der es Ihnen ermöglicht, mit begrenzten Eingabedaten und engen Fristen zu arbeiten. Eine Methode, die aus der Arbeit von Versicherern übernommen wurde. Anstatt sich auf technische Details zu konzentrieren, stützt es sich auf reale Schadensfälle und identifiziert Korrelationen zwischen Schäden, Firmografien und Sicherheitsfaktoren, die die Parameter des Modells beeinflussen.

Das Modell ist nicht übermäßig komplex, erfordert nur begrenzte Daten von Ihrer Seite und liefert wertvolle und konkrete Erkenntnisse. Für Ihr Tagesgeschäft bedeutet dieser Ansatz schnellere, schlankere und dennoch genaue Ergebnisse, die strategische Risikobeschlüsse untermauern.

Wie das Modell die Ergebnisse auf Ihr Unternehmen zuschneidet

Das Squalify-Modell individualisiert die Berechnungen für Ihr Unternehmen. Es verwendet Ihr Risikoprofil auf der Grundlage von Firmografien, um Parameter für jeden Schritt der Berechnung auszuwählen, anstatt generische Durchschnittswerte anzuwenden. Zu den vom Unternehmen eingegebenen Informationen, die zur Anpassung der Parameter verwendet werden, gehören unter anderem:

- Branche – Die Häufigkeit und Schwere von Angriffen variieren stark je nach Sektor.

- Umsatz – Die Größe hat einen großen Einfluss auf die Höhe der Verluste.

- Geografie – unterschiedliche rechtliche Rahmenbedingungen führen zu unterschiedlichen regulatorischen Strafen und damit zur Schwere der Folgen.

- Datenprofil – die Gefährdung kritischer Datenschutzdaten erhöht die Kosten im Zusammenhang mit dem Datenschutz.

- Sicherheitsreife – Stärkere Abwehrmaßnahmen reduzieren die Schwere und Häufigkeit der Folgen.

Die Parameterdatenbank wird kontinuierlich aktualisiert und umfasst neue Bedrohungen, aktuelle Daten zu Vorfällen und Erkenntnisse aus Schadensfällen. Die Parameter werden regelmäßig mit Hilfe von Experten aus dem globalen Netzwerk von Munich Re neu kalibriert. Weitere Informationen zur Verwendung hochwertiger Daten im Modell finden Sie im folgenden Blogbeitrag.

Das Ergebnis: Ihre Quantifizierung spiegelt eine individuelle Sicht auf Ihr Unternehmen innerhalb der aktuellen Cyber-Bedrohungslandschaft wider.

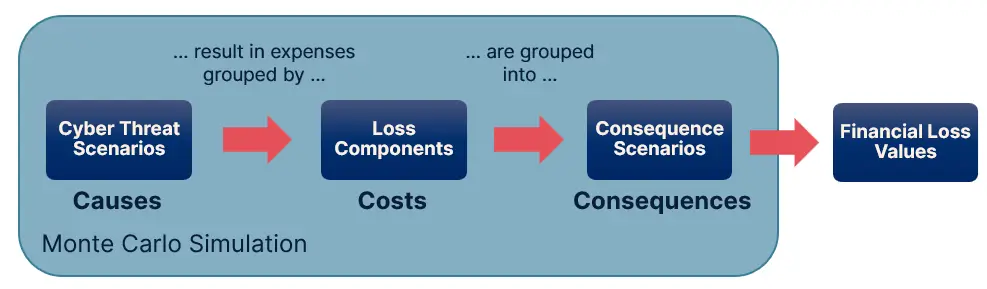

So funktioniert das Modell: Ursache, Kosten, Folgen

Cybervorfälle sind unvorhersehbar. Sie variieren nicht nur in ihrer Wahrscheinlichkeit, sondern auch in ihrem Ausmaß – von geringfügigen Ausfällen bis hin zu katastrophalen, geschäftsunterbrechenden Ereignissen und groß angelegten Datenverstößen. Um diese Unsicherheit zu erfassen, führt das Squalify-Modell eine Monte-Carlo-Simulation durch, eine Methode, die in der Finanz- und Versicherungsbranche verwendet wird, um Millionen möglicher Zukunftsszenarien zu simulieren, wenn es kein einziges „richtiges” Ergebnis gibt.

Für jedes Unternehmen simuliert das Modell 1 Million Geschäftsjahre auf der Grundlage Ihrer Eingabeinformationen und kombiniert diese mit Hunderten von Parametern, die vom System für Ihr Risikoprofil ausgewählt werden. In jedem simulierten Jahr durchläuft es drei Phasen, um ein vollständiges statistisches Bild Ihres Cyberrisikos zu erstellen. Das Ergebnis ist eine Schweregradverteilung, die verwendet wird, um verschiedene finanzielle Verlustwerte für verschiedene Wahrscheinlichkeiten zu extrahieren.

1. Cyber-Bedrohungsszenarien – was passieren könnte

Zunächst wird im Modell geprüft, ob ein Cyber-Bedrohungsszenario eintritt. Cyber-Bedrohungsszenarien sind gruppierte Cyber-Bedrohungen, die jeweils ein bestimmtes ähnliches Muster bekannter Risiken abdecken. Die Cyber-Bedrohungsszenarien sind im Modell vordefiniert und werden dort gepflegt – es ist nicht erforderlich, selbst Szenarien zu erstellen. Zu den Merkmalen des Musters gehören unter anderem:

- Der Bedrohungsakteur (z. B. ein interner oder externer Bedrohungsakteur)

- Die Absicht (z. B. vorsätzlich oder versehentlich)

- Die Art der Kompromittierung (z. B. Integrität, Vertraulichkeit, Verfügbarkeit)

Durch die Gruppierung von Vorfällen in Cyber-Bedrohungsszenarien, die jeweils eine eigene Häufigkeit (wie oft sie tendenziell auftreten) und Schwere (wie schädlich sie tendenziell sind) haben, spiegelt das Modell reale Angriffsmuster wider.

In jedem simulierten Jahr lautet die erste Frage: Ist dieses Cyber-Bedrohungsszenario eingetreten? Die Antwort wird durch die Häufigkeitsparameter des Cyber-Bedrohungsszenarios bestimmt, die auf Ihre Firmografien zugeschnitten sind. Natürlich kommt es nicht in jedem Jahr zu einem Verlust.

2. Ausgelöste Verlustkomponenten – welche Kosten entstehen?

Wenn ein Szenario eintritt, berechnet das Modell die finanziellen Auswirkungen, indem es untersucht, welche Arten von Kosten typischerweise in jedem Cyber-Bedrohungsszenario entstehen. Diese Kosten werden als Verlustkomponenten gruppiert, wobei beispielsweise die Kosten für die Reaktion auf Vorfälle oder der Gewinnausfall berücksichtigt werden. Jede Komponente spiegelt die Kosten wider, die typischerweise bei realen Vorfällen anfallen. Das Modell berücksichtigt, wie wahrscheinlich ihr Auftreten ist und wie hoch diese Kosten sein könnten. Dies geschieht in zwei Schritten, die für jede einzelne Simulation wiederholt werden:

- Welche Verlustkomponenten werden ausgelöst?

- Nicht alle Kosten fallen jedes Mal an. Beispielsweise kann eine Datenverletzung oft mit Bußgeldern und Benachrichtigungskosten verbunden sein, aber nicht jeder Vorfall führt zu Kosten durch Cyber-Erpressung. Auf der Grundlage von Wahrscheinlichkeiten ermittelt das Modell: Welche der möglichen Verlustkomponenten verursachen in diesem speziellen Simulationslauf Kosten für dieses Cyber-Bedrohungsszenario?

- Wie hoch sind die Kosten für jede Verlustkomponente?

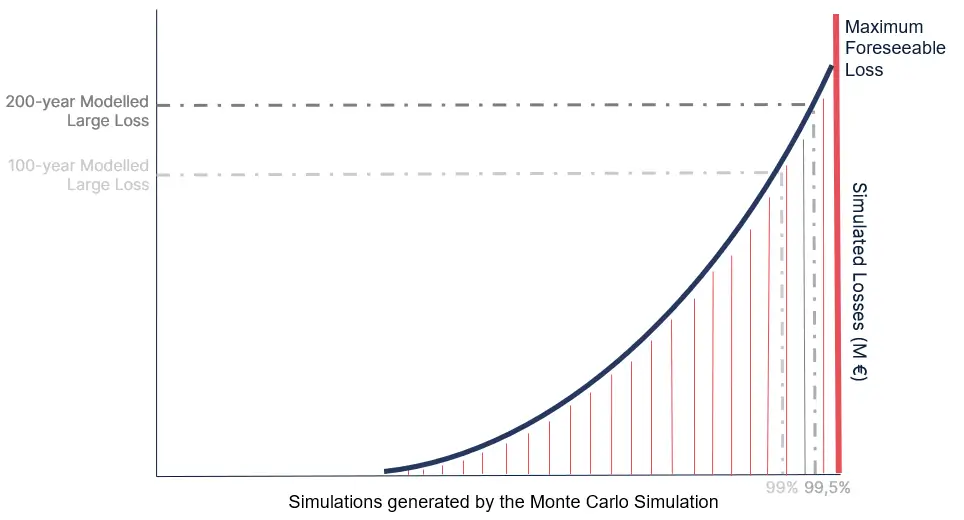

- Wenn eine Verlustkomponente ausgelöst wird, ermittelt das Modell deren Schweregrad. Dabei handelt es sich nicht um eine feste Zahl, sondern um einen statistischen Bereich, der als Schweregradverteilung dargestellt wird. Diese Ausgabe liefert einen statistischen Schweregradbereich für Verluste, der auf der Grundlage der Reife Ihrer Organisation im Bereich der Informationssicherheit angepasst wird. Stärkere Informationssicherheitskontrollen verschieben die Kurve in Richtung niedrigerer Werte. Eine geringere Reife erhöht die Wahrscheinlichkeit extremer Verluste. Die Obergrenze der Verluste wird durch die maximal vorhersehbaren Verluste bestimmt – die schlimmsten finanziellen Verluste, die für Ihr Unternehmen spezifisch sind.

Durch die Durchführung dieses zweistufigen Prozesses innerhalb jeder der 1 Million Simulationen erstellt das Modell ein statistisch aussagekräftiges Bild der erwarteten Verluste – wobei sowohl alltägliche Ereignisse als auch seltene, hochwirksame Ausreißer erfasst werden.

3. Folgen – welche geschäftlichen Ergebnisse ergeben sich

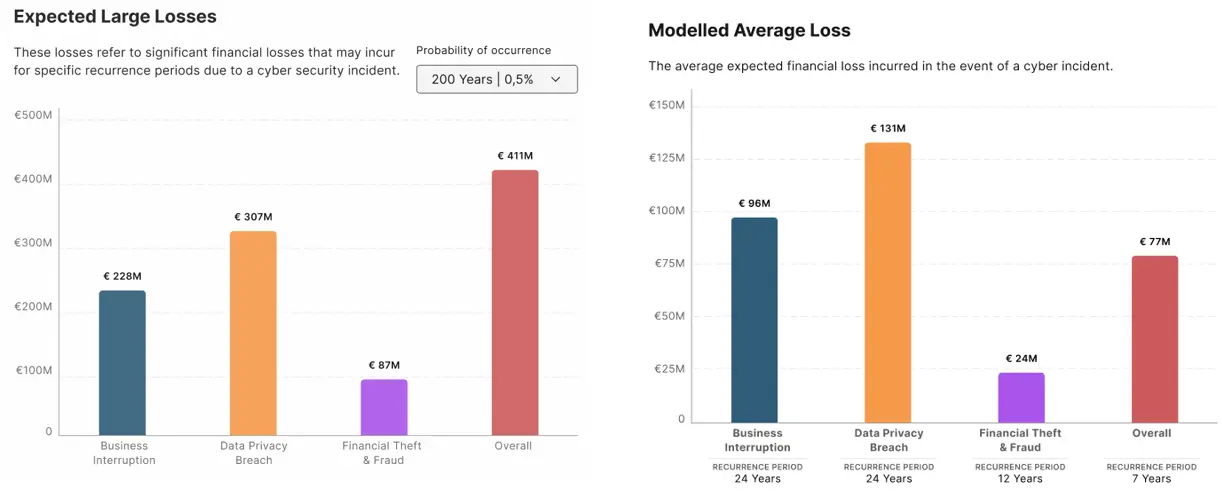

Um die Ergebnisse auf Vorstandsebene leichter interpretierbar zu machen, fasst das Modell die Ergebnisse der Schweregradverteilungen in drei Kategorien von Kerngeschäftsfolgekonsequenzen zusammen:

- Verletzung des Datenschutzes – sensible personenbezogene Daten werden offengelegt, gelöscht oder beschädigt.

- Betriebsunterbrechung – Betriebsabläufe und Geschäftsprozesse werden gestört.

- Finanzielle Diebstähle und Betrug – finanzielle Vermögenswerte werden gestohlen.

Jeder in der Simulation erzeugte Verlust wird einer dieser Kategorien zugeordnet. Auf diese Weise können die Ergebnisse nicht in abstrakten technischen Begriffen oder in zu engen Betrachtungen bestimmter Bedrohungen dargestellt werden, sondern in geschäftlichen Auswirkungen, die die Unternehmensleitung versteht.

4. Finanzielle Verluste – wie viel es kostet

Schließlich ordnet das Modell die Werte aus der Schwereverteilung nach Größe und extrahiert relevante Werte, um spezifische finanzielle Verluste für jedes Konsequenzszenario darzustellen.

Die auf der Squalify-Plattform angezeigten finanziellen Verlustwerte umfassen:

- Value-at-Risk (VaR)-Kennzahlen für Ereignisse mit einer Wahrscheinlichkeit von 100, 200, 500 und 1000 Jahren (1 %, 0,5 %, 0,2 % und 0,1 % Verlustwahrscheinlichkeit).

- Durchschnittliche erwartete Verluste und Wiederholungsperioden, die die typischen Kosten bei Eintritt eines Vorfalls in jeder Folgenkategorie sowie die Wahrscheinlichkeit anzeigen.

Zusätzlich zu den finanziellen Verlustwerten generiert die Plattform weitere Ergebnisse:

- Worst-Case-Verlustkennzahlen zeigen die potenziellen Verluste, wenn keine Informationssicherheitskontrollen durchgeführt werden. Diese Werte werden vor der Monte-Carlo-Simulation ermittelt und bilden die Obergrenze der Schwereverteilungskurve.

- Risiko-Balance-Scores zeigen das Verhältnis zwischen dem Risiko, dem Sie pro Konsequenzszenario ausgesetzt sind, und dem Umfang Ihres Schutzes, basierend auf der Reife Ihrer Informationssicherheit.

Fazit

Die Quantifizierung von Cyberrisiken muss nicht mit Spekulationen, endloser Datenerfassung oder unzähligen Bedrohungsszenarien einhergehen. Mit Squalify nutzen Sie eine Methodik, die sich bereits bei zahlreichen Cyberrisikobewertungen großer Unternehmen weltweit bewährt hat.

Durch die Simulation von 1 Million Geschäftsjahren, die Gruppierung von Vorfällen zu aussagekräftigen Cyber-Bedrohungsszenarien, die Zuordnung zu realen Kostenkategorien und die Zusammenfassung der Ergebnisse zu klaren geschäftlichen Konsequenzen liefert das Modell fundierte Finanzzahlen, die Sie gegenüber Ihrem Vorstand, Ihren Versicherern und Investoren verwenden können.

Es ist präzise, effizient und basiert auf realen Verlustdaten. Vor allem aber verbindet es Cyberrisiken mit geschäftlichen Auswirkungen.